应急响应

本文最后更新于 2026年3月3日 下午

应急响应合集

一、信息收集-linux

1.当前机器发行版本

1 | |

2.查看机器用户

1 | |

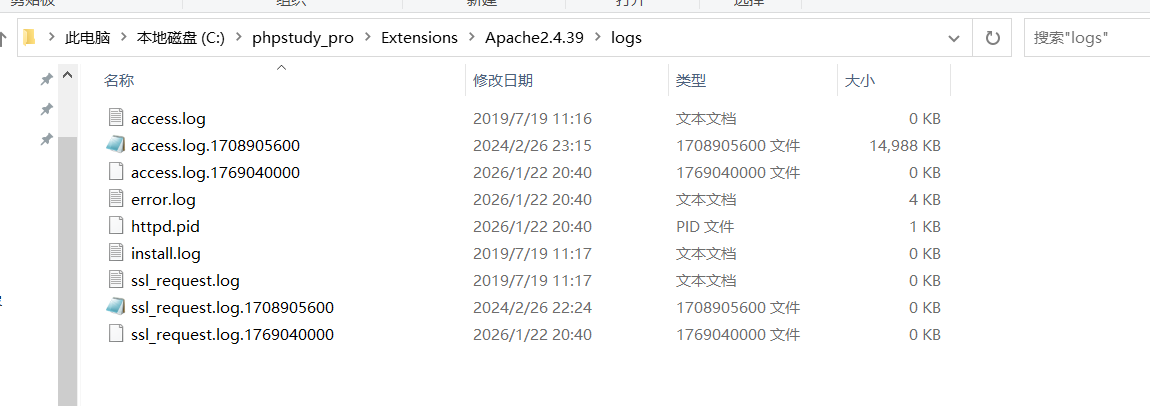

前景需要:

小李在值守的过程中,发现有CPU占用飙升,出于胆子小,就立刻将服务器关机,并找来正在吃苕皮的hxd帮他分析,这是他的服务器系统,请你找出以下内容,并作为通关条件:

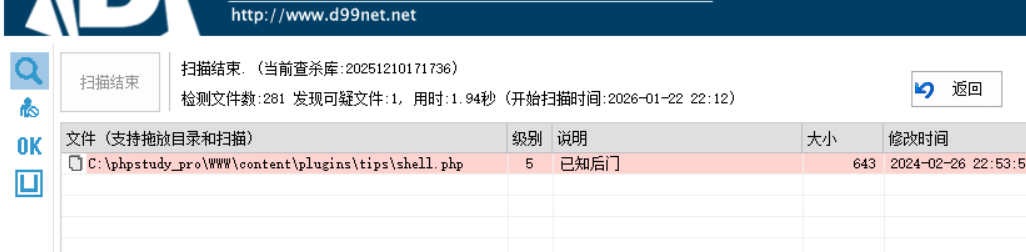

1.攻击者的shell密码

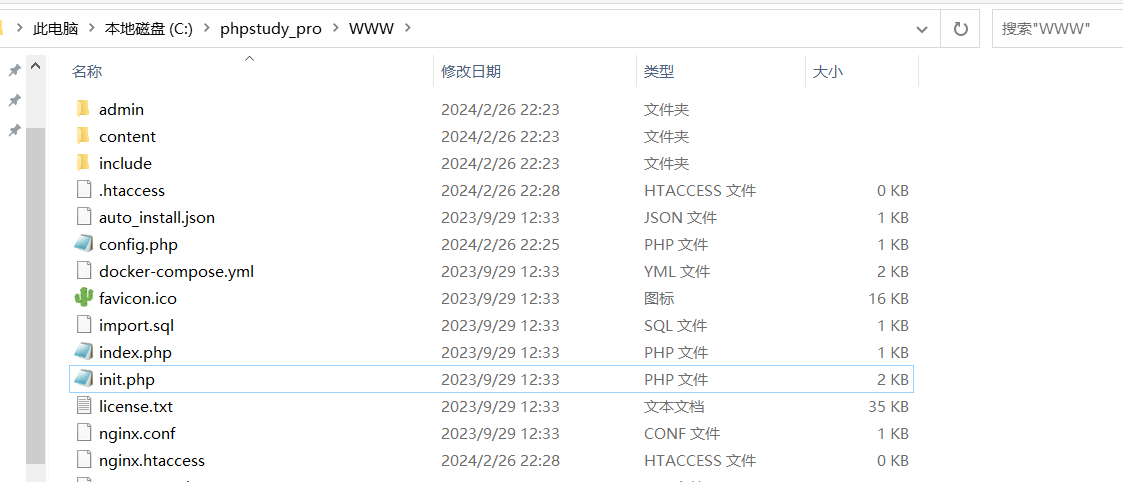

使用d盾扫描网站根目录

发现密码

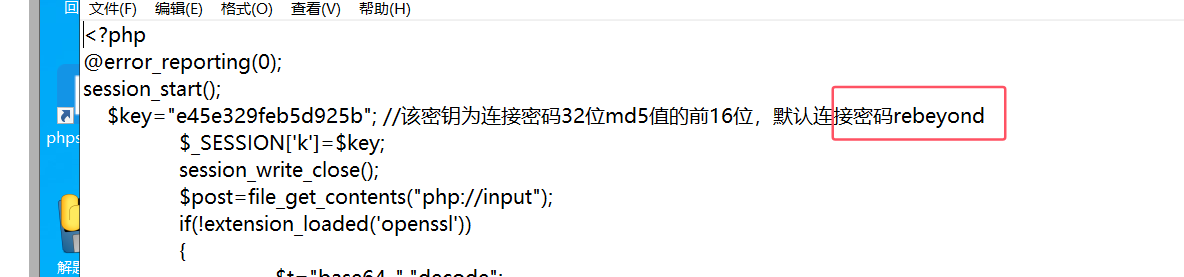

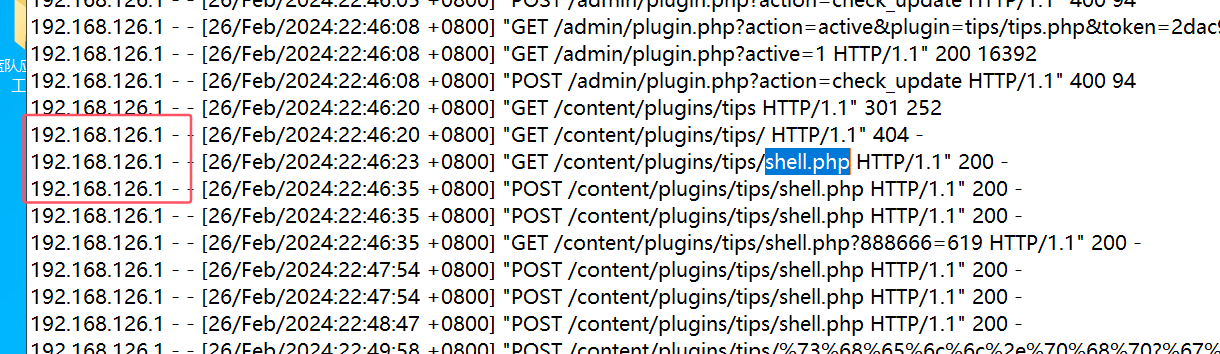

2.攻击者的IP地址

查看apache日志

全局搜索shell.php

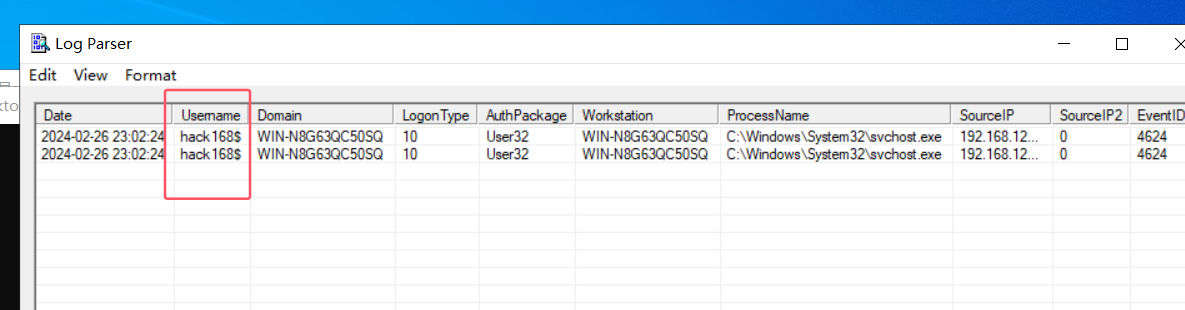

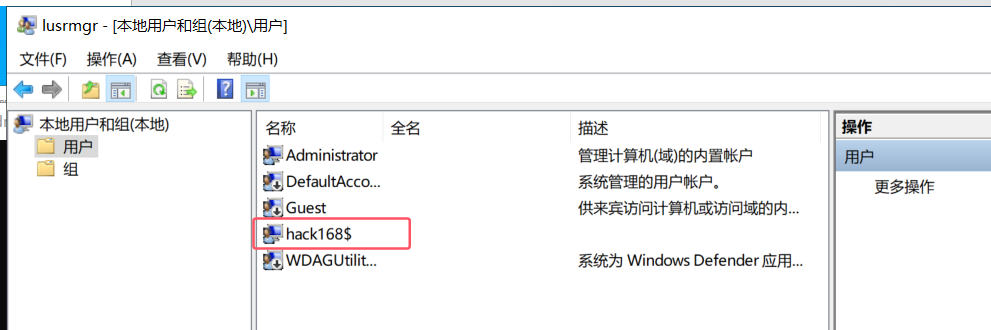

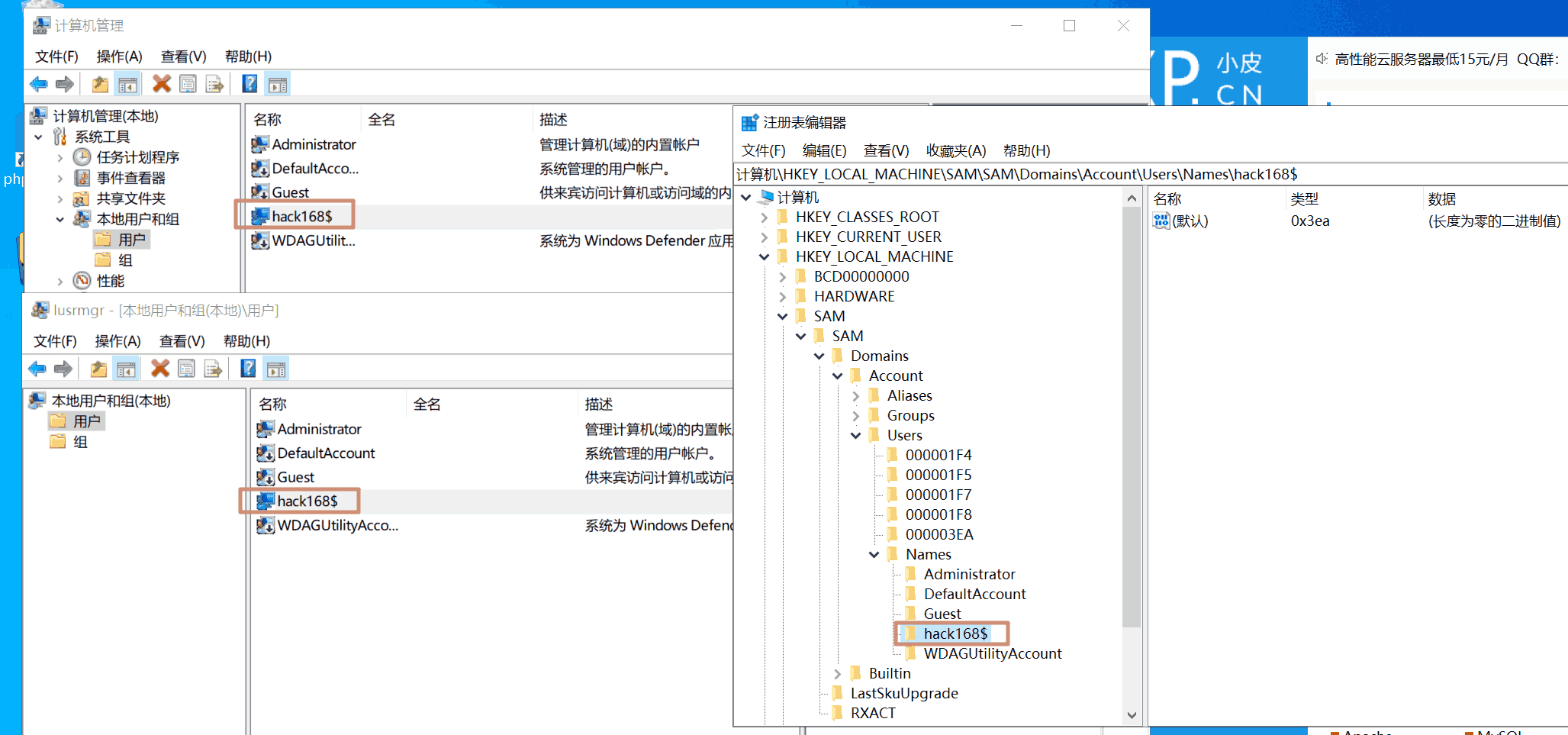

3.攻击者的隐藏账户名称

用工具查看远程桌面登录成功日志

或者查看lusrmgr.msc和compmgmt.msc

或者查看注册表

HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names

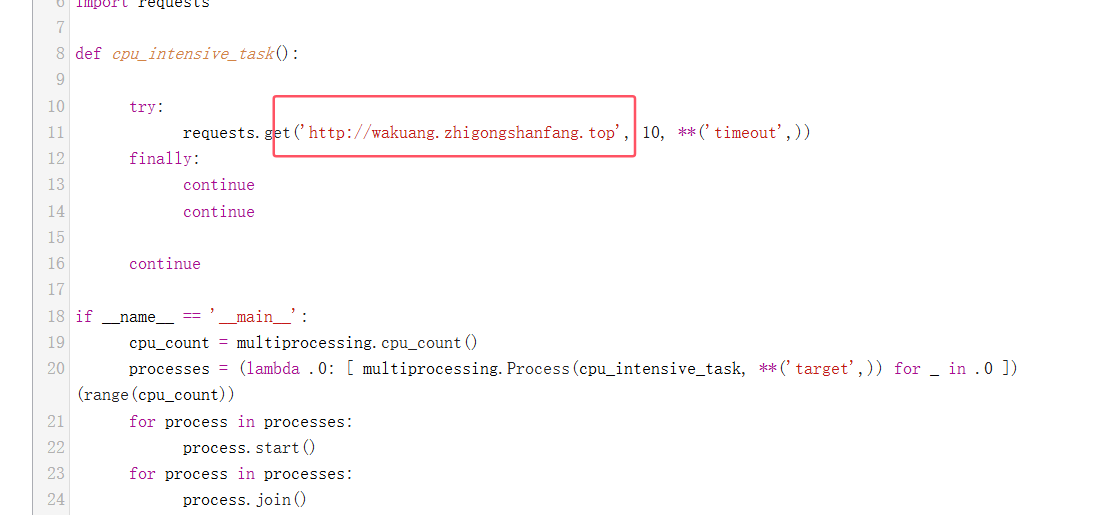

4.攻击者挖矿程序的矿池域名(仅域名)

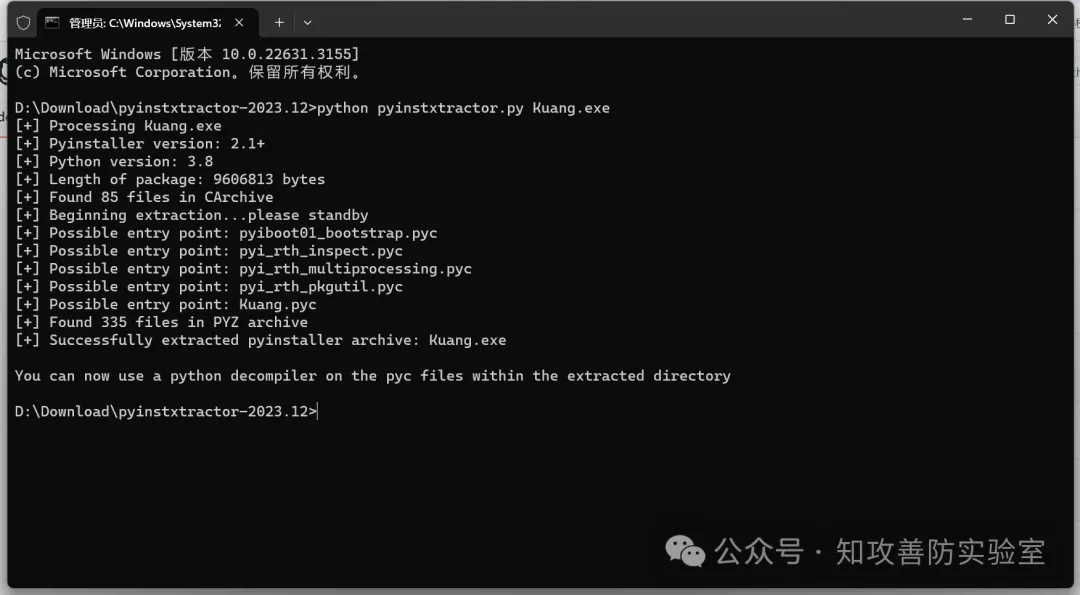

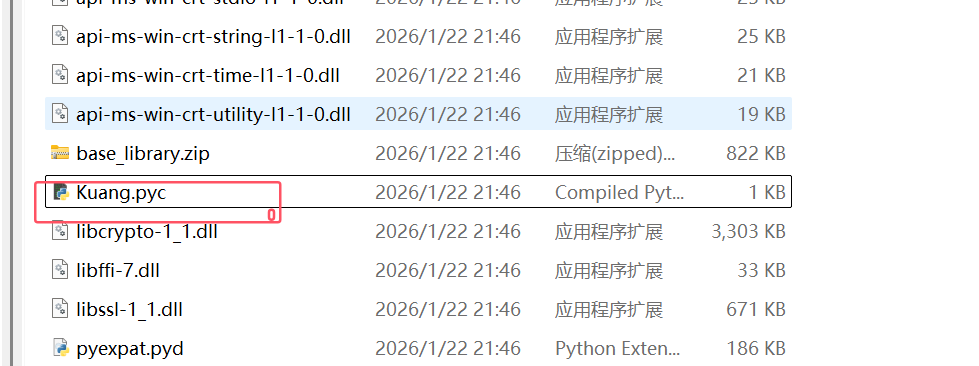

找到用户目录下的挖矿程序

看图标是用pyinstaller,用工具提取出pyc文件,并反编译

1 | |

第一届solar–mssql

应急响应

http://example.com/2026/01/22/应急响应一/